Wireshark Руководство Пользователя

Wireshark — это достаточно известный инструмент для захвата и анализа сетевого трафика, фактически стандарт как для образования, так и для траблшутинга. Wireshark работает с подавляющим большинством известных протоколов, имеет понятный и логичный графический интерфейс на основе GTK+ и мощнейшую систему фильтров.

Краткое руководство пользователя для устройств Tesla под управлением ОС Android. Спрашиваем пользователя. Сниффером Wireshark. Наше руководство содержит ответы. Перехват паролей пользователей с помощью Wireshark. Использовали Wireshark.

Кроссплатформенный, работает в таких ОС как Linux, Solaris, FreeBSD, NetBSD, OpenBSD, Mac OS X, и, естественно, Windows. Распространяется под лицензией GNU GPL v2.

Доступен бесплатно на сайте. Установка в системе Windows тривиальна — next, next, next. Самая свежая на момент написания статьи версия – 1.10.3, она и будет участвовать в обзоре. Зачем вообще нужны анализаторы пакетов? Для того чтобы проводить исследования сетевых приложений и протоколов, а также, чтобы находить проблемы в работе сети, и, что важно, выяснять причины этих проблем. Вполне очевидно, что для того чтобы максимально эффективно использовать снифферы или анализаторы трафика, необходимы хотя бы общие знания и понимания работы сетей и сетевых протоколов. Так же напомню, что во многих странах использование сниффера без явного на то разрешения приравнивается к преступлению.

Начинаем плаванье Для начала захвата достаточно выбрать свой сетевой интерфейс и нажать Start. После чего и начнется процесс захвата, причем прилетевшие пакеты будут появляться в реальном времени.

В процессе рассмотрения и изучения пакетов бывают ситуации, когда нужно вернуться предыдущему пакету. Для этого есть две кнопки (см скриншот). А следующая за ними кнопка позволяет сделать быстрый переход к пакету, указав его номер. В случае если колонки перекрываются и наползают друг на друга, можно кликнуть по такой колонке правой кнопкой мыши и выбрать “Resize Column”. Произойдет автоматическая подгонка размеров под текущую ситуацию. И кроме того, есть кнопка “Resize all Columns”, которая приведет в порядок все колонки.

Используя меню View – Time Display Format, можно, например, настроить, чтобы отсчет времени шел не с начала захвата, а с момента получения предыдущего пакета ( Since Previous Captured Packet). Самое важное в каждой программе ( Help – About Wireshark) покажет не только версию и список авторов, но и содержит закладку Folders, которая покажет пути размещения каталогов с конфигурациями. Изучая интерфейс, можно выбрать, например, пакет http, и увидеть, что HTTP инкапсулируется в TCP (транспортный уровень), TCP инкапсулируется в IP (сетевой уровень), а IP в свою очередь инкапсулируется в Ethernet (перед этим даже мелькает 802.1Q). И на самом верху идет нечто вроде небольшого обзора собранной информации о кадре. Про фильтры мы поговорим дальше, а на данном этапе, если нужно быстро отфильтровать лишние пакеты, достаточно сделать правый клик на пакете, выбрать меню Apply as Filter – Not selected и изменения сразу же вступят в силу. Если нужно еще что-то убрать, то в следующий раз выбирать “and not Selected”, и новое правило просто добавится к фильтру.

Убираем заусенцы Довольно часто при работе с Wireshark возникает ошибка IP checksum offload – ошибка контрольной суммы заголовка IP пакета. Современные сетевые карты насколько умные, что сами считают контрольную сумму, зачем это делать на уровне стека TCP/IP программно, если можно делать хардварно. А Wireshark натурально перехватывает пакеты, до того как они попадают в сеть. И до того как эта сумма была просчитана и была добавлена в заголовок пакета. Соответственно есть два пути решения этой проблемы — выключать функцию offload в настройках сетевой карты или в настройках сниффера указать, чтобы он не обращал внимание на это значение. Хардваные функции зачастую лучше софтварных, в основном из-за скорости обработки (в железе обычно выше) поэтому лучше изменить настройки самого сниффера.

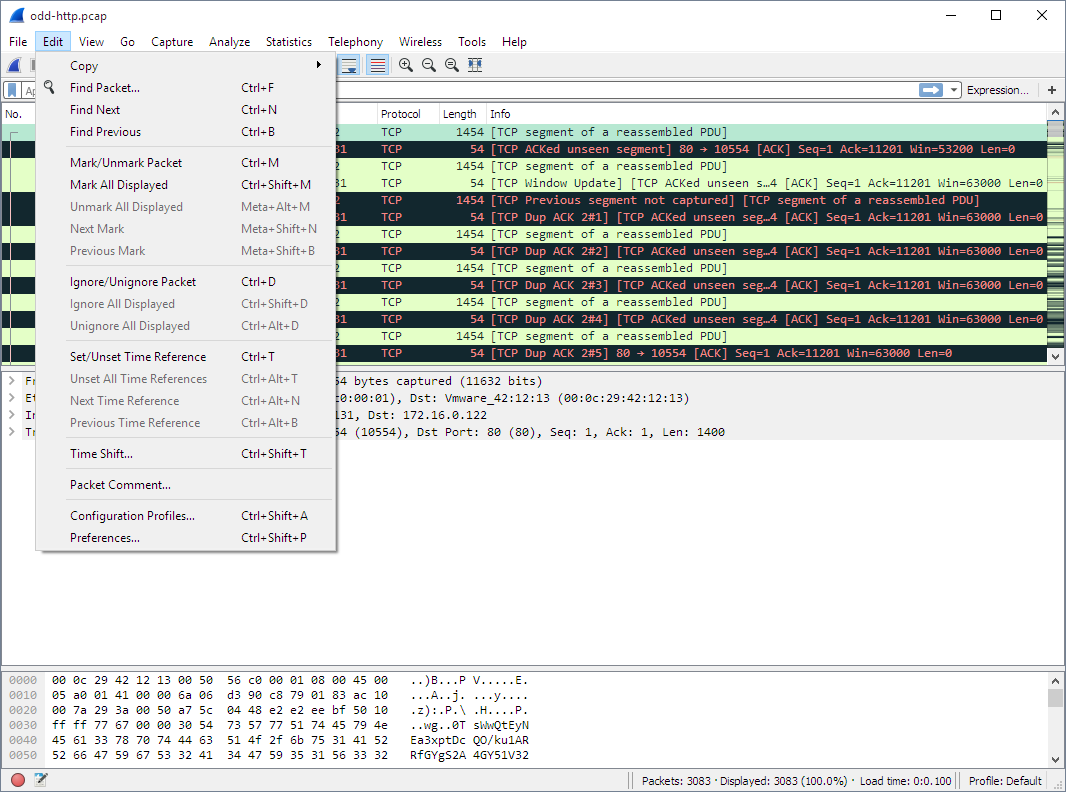

Для этого нужно зайти в настройки ( Edit — Preferences), затем Protocols – IPv4 – и снять флаг с “Validate IPv4 checksum if possible”. Перед тем как захватывать трафик нужно определиться с тем, что, собственно, нужно захватывать. Разместить анализатор трафика можно в нескольких местах:. Локально на своем хосте;. Организовать зеркалирование трафика на коммутаторе;. Подключаться непосредственно в интересующие места;. или же отравление протокола ARP (еще более незаконно, чем пассивное прослушивание трафика) Фильтруем поток Wireshark содержит два вида фильтров – захвата ( Capture Filters) и отображения ( Display Filters).

Вначале рассмотрим Capture Filters. Как можно догадаться по названию, они служат для фильтрации еще на этапе захвата трафика. Но в таком случае, безусловно, можно безвозвратно потерять часть нужного трафика. Фильтр представляет собой выражение, состоящее из встроенных значений, которые при необходимости могут объединяться логическими функциями (and, or, not). Для того, чтобы его задействовать, нужно зайти в меню Сapture, затем Options, и в поле Capture Filter набрать, например, host 8.8.8.8 (или, например, net 192.168.0.0./24) Так же, конечно, можно выбрать и заранее созданный фильтр (за это отвечает кнопка Capture Filter).

В любом из вариантов фильтр появится возле интерфейса, можно жать Start. Теперь перейдем к Display Filters. Они фильтруют исключительно уже захваченный трафик. Что можно фильтровать?

— Практически все — протоколы, адреса, специфические поля в протоколах. Операции, которые можно использовать при построении фильтров: Команда Значение Пример использования равенство ip.dst 193.168.3.10!= Не равно udp.dst!= 53 больше чем frame.len 10 = больше или равно tcp.analysis.bytesinflight = 1000 matches регулярные выражения frame matches 'PpAaSsSs' contains содержит dns.resp.name contains google Как вы, наверное, заметили, в таблице в качестве примеров были разнообразные выражения, достаточно понятные и зачастую говорящие сами за себя. Например, ip.dst – это поле протокола IP. Чтобы увидеть это поле, можно просто посмотреть на пакет, и в нижней части окна можно увидеть его значение, которое потом можно применять в любом фильтре. Например, нас интересует, как создать фильтр, где будет проверяться значение TTL.

Для этого раскрываем L3 часть и становимся на соответствующее поле: И видим, что для построения фильтра, нужно использовать выражение ip.ttl. Если начать набирать фильтр, то после точки автоматически появится список возможных значений: Чтобы применить фильтр, достаточно нажать enter или кнопку Apply.

Само поле для ввода фильтра может менять цвет в зависимости от того, что было набрано. Зеленый цвет означает, что все в порядке. Красный — допущена ошибка, желтый — получен неожиданный результат, потому что существуют другие варианты написания фильтра (например можно написать ip.dst!= 8.8.8.8 или же!ip.dst 8.8.8.8, именно второй вариант более предпочтительный). Фильтры можно сохранять для дальнейшего использования, нажав кнопку Save, затем ввести произвольное название и после нажатия на кнопку ОК фильтр появится как кнопка на панели.

А если кликнуть на расположенную неподалеку кнопку «Expression», то откроется достаточно мощный конструктор выражений, по которому можно чуть ли не изучать сетевые протоколы. Количество поддерживаемых протоколов постоянно увеличивается. Как уже упоминалось ранее, можно выделить любой пакет и в контекстном меню выбрать Apply as Filter и в подменю выбрать режим — selected или not selected и соответственно сразу же появится фильтр, который будет показывать только выбранное или наоборот уберет выбранное с экрана. Таким образом можно гибко выбирать, что видеть на экране, а что — нет. Это может быть определенный ip-адрес, ttl, порт, dns ответ и многое другое.

Кроме того, есть два варианта для таких быстрых фильтров — Prepare as Filter и Apply as Filter. Как можно догадаться по названию — разница заключается в том, что в первом случае только появится в поле для ввода Display Filter, но не применится (удобно, если например, добавлять таким способом несколько фильтров, а затем сразу применить готовый результат), а во втором — сразу же и применится. Фильтры можно объединять, используя знакомые по булевой алгебре логические операции: (dns) && (http) логическое и (dns) (http) это логическое или Таким образом можно строить большие и сложные фильтры вроде: (tcp.flags.syn1) && (ip.src 172.16.10.2) && (ip.dst 172.16.10.1) Здесь видим, что выбираются только TCP SYN сегменты, только с определенным адресом отправителя и получателя.

При составлении больших фильтров нужно помнить, что фильтр по сути — логическое выражение, и если оно истинно, то пакет отобразится на экране, если ложно — нет. Ныряем глубже Достаточно частая ситуация, когда возникают жалобы на медленную работу сети, причин этого может быть множество. Попробуем разобраться, в чем может быть причина, и рассмотрим два способа. Первый состоит в добавлении колонки TCP delta.

Открываем пакет, находим поле Time since previous frame in this TCP frame, правый клик и выбираем Apply as Column. Появится новая колонка. На ней можно кликнуть правой кнопкой мыши и выбрать режим сортировки, например, Sort Descending. И сразу же рассмотрим второй способ. Относительно недавно (в версии 1.10.0) появился фильтр tcp.timedelta, который, собственно, учитывает время с момента последнего запроса. Если клиент делает запрос и получает ответ через 10 миллисекунд, и клиент говорит, что у него все медленно работает, то, возможно, проблема у самого клиента. Если же клиент делает запрос и получает ответ через 2-3 секунды, тут уже, возможно, проблема кроется в сети.

Еще глубже Если посмотреть в TCP пакет (или сегмент если быть точным), то можно увидеть там Stream index, который начинается обычно с нуля. Само поле будет называться tcp.stream. По нему можно сделать правый клик и создать фильтр. Таким образом можно фильтровать нужные соединения. Еще один способ – сделать правый клик на самом пакете, выбрать Conversation Filter и создать фильтр для l2 l3 l4 уровня соответственно. В итоге мы опять увидим взаимодействие двух хостов.

И третий вариант — это одна из самых интересных фич — Follow TCP Stream. Для того чтобы его задействовать, нужно опять таки кликнуть правой кнопкой мыши на пакете и выбрать “Follow TCP Stream”. Появится окно, где будет наглядно продемонстрирован весь обмен между двумя узлами. Если же зайти в меню Statistics – Conversations, то, выбирая закладки, можно увидеть статистику по таким “разговорам” и различные сессии, при этом можно отсортировать их по различным колонкам, например, по количеству переданных данных.

И прямо в этом окне можно правой кнопкой взывать контекстное меню и опять же применить как фильтр. Со временем приходит опыт После некоторого времени, проведенного за захватом разнообразного трафика, можно заметить какую-то шарообразную кнопку в нижнем левом углу, которая еще иногда меняет цвет. Нажатие на эту кнопку приведет к открытию окна Expert Infos. Того же результата можно добиться, пройдя в меню Analyze – Expert Info. В этом окне будет содержаться информация по найденным пакетам, разбитая на группы Errors, Warnings, Notes и Chats.

Цветовая раскраска для этих групп выглядит следующим образом: Ошибки — красный цвет Предупреждения — желтый Примечания — сине-зелёный (cyan) Чат — серый Wireshark содержит в себе мощный анализатор и умеет автоматически обнаруживать большое количество проблем, возникающих в сети. Как вы уже могли заметить, буквально везде можно использовать фильтры и Expert Info не является исключением. Для того чтобы создать такой фильтр, нужно использовать конструкцию expert.severity. Например, expert.severityerror. Грабим трафик! Можно ли с помощью Wireshark узнать, что было скачано?

И сейчас это увидим. Вначале возьмем HTTP трафик.

Сделаем правый клик по HTTP пакету — Protocol Preferences – и видим тут массу опций, которые непосредственно влияют на извлечение файлов из веб трафика. Для того чтобы увидеть, что можно извлечь из текущего дампа нужно перейти в меню File – Export Objects – HTTP.

Появится окно, которое покажет все захваченные http объекты — текстовые файлы, картинки и т.д. Для того чтобы вытащить любой файл из этого списка, достаточно просто выделить его и нажать Save As. Как можно заметить, рисунок был извлечен без каких-либо проблем. Таким же способом, можно извлекать и потоковое видео/аудио. Но на этом возможности Wireshark не заканчиваются!

Он умеет вытаскивать файлы и с протокола FTP. Для этого можно использовать знакомый уже Follow TCP Stream. В итоге отобразится только обмен по протоколу FTP, в котором нужно будет найти строку RETR, что собственно и будет означать передачу файла. Затем опускаемся дальше, находим пакеты уже непосредственно с файлом (FTP-DATA) и опять выбираем Follow TCP Stream, видим содержимое файла, жмем Save As и сохраняем. VoIP Wireshark имеет несколько встроенных функций для работы с этой технологией.

Он поддерживает массу голосовых протоколов — SIP, SDP, RTSP, H.323, RTCP, SRTP и другие. И, конечно же, умеет перехватывать и сохранять голосовой трафик для дальнейшего прослушивания. Этот функционал как нельзя лучше подойдет для траблшутинга в сетях Voice over IP. Меню Statistics — Flow Graph покажет наглядную картину, как происходил весь обмен пакетами. А вообще целое меню Telephony отведено для работы с голосовым трафиком. Например, Telephony – RTP – Show All Streams покажет подробно, что происходило с RTP, в частности jitter (параметр, который, вероятно, самый важный в голосе), что иногда сразу скажет о наличии проблем. Нажав на кнопку “Analyze”, можно открыть окно RTP stream Analysis – и, выбрав там поток, можно его даже проиграть, используя кнопку player.

Сначала отроется окно проигрывателя, в котором вначале нужно установить подходящее значение jitter и использовать кнопку decode. Появится нечто похожее на анализатор спектра, в котором можно отметить требуемый разговор, и после этого кнопка Play станет активной.

Так же существует еще один способ прослушивания голосовых звонков — можно зайти в меню Telephony – VoIP Calls. Откроется окно со списком совершенных звонков, где опять же можно нажать кнопку player, отменить нужные разговоры флажками и нажать play. Для того чтобы добиться приемлемого качества звучания, потребуется проиграться со значением поля jitter buffer, меняя его значение.

Небольшое отступление Некоторое время назад появился сайт. Это тот самый сниффер Wireshark, но реализованный в виде онлайн-сервиса. Очевидно, что с его помощью не удастся захватывать сетевой трафик, но выполнять анализ дампа трафика – вполне. Загрузив туда через форму PCAP-файл на анализ, можно будет получить четкую последовательность пакетов, в которой всё данные будут разбиты на понятные поля в зависимости от протокола.

В общем, тот же Wireshark, но немного облегченный и доступный из любого браузера. Финальная битва Напоследок рассмотрим как выглядит сканирование портов. Смотрим на дамп и видим, что вначале происходит ARP запрос и затем непосредственно начинается сканирование. Адрес нашего маршрутизатора 192.168.10.11, сканирование идет с адреса 192.168.10.101 Это, так называемое, SYN сканирование, когда идут SYN-пакеты на указанный диапазон портов. Так как большинство портов закрыто, маршрутизатор отвечает пакетами RST, ACK.

Пролистав чуть ниже видим, что открыт telnet (tcp 23). На это указывает то, что маршрутизатор ответил пакетом SYN, ACK. К слову, для фильтрации портов в сниффере можно использовать конструкции вида: tcp.srcport, tcp.dstport и tcp.port. Для протокола UDP всё аналогично — udp.srcport, udp.dstport, udp.port. Итоги Мы пробежались по самым основным частям функционала лучшего анализатора пакетов. Получилось несколько сумбурно, вероятно, потому что хотелось затронуть как можно больше его возможностей и не упустить ничего важного. Оказалось, что анализатор пакетов, как отладчик и дизассемблер, демонстрирует мельчайшие подробности работы сети и сетевых протоколов.

Используя Wireshark и обладая необходимыми знаниями (которые можно почерпнуть изучив серию Сетей для Самых Маленьких на сайте linkmeup.ru) можно достаточно эффективно находить и диагностировать разнообразные проблемы, возникающие в сети. В процессе написания использовались материалы сайта Дампы с трафиком брались из разных источников, больше всего с сайта Метки:. Добавить метки Пометьте публикацию своими метками Метки лучше разделять запятой. Например: программирование, алгоритмы. Хабр, прошу помощи! Есть такой вот. Замечательная игрушка, но как всегда хочется большего.

Появилась идея провести реверс-инжиниринг протокола, и попробовать управлять этим делом с компа. Сеть без шифрования, машинка создает точку, сама имеет IP 192.168.1.100, устройствам выдает IP по порядку, начиная с 192.168.1.1. Два устройства, к ней подключенные могут управлять по очереди (при попытке запустить управляющее приложение, когда оно уже запущено на другом устройстве — ругается, что не может установить связь, однако если на первом устройстве управлялку закрыть — второе без проблем подключается. Соответственно комп к этой сети тоже нормально конектится. Поискал, что есть в сети, нашел вот это:. Это предыдущая модель, однако порядок действий по идее тот же. Начал я с того, что поставил Wireshark, посмотреть, что ходит по wifi.

И вот тут все кончилось — не смотря на то, что нет никаких фильтров на сам поток, в момент, когда управлялка шлет любые сигналы, а машина на них реагирует (так же постоянно присутствует видеопоток с камеры) — я не вижу никаких пакетов управления! Как такое может быть? Конечно я собираюсь последовать примеру автора статьи про rover 2.0 и попробовать декомпилировать управлялку для андроида, но он-то пишет, что еще на этапе перехвата пакетов в wifi смог осуществлять простенькие действия типа вперед-назад-лево-право! PS если добьюсь результатов — все подробно распишу с исходниками! Может кому будет интересно.

В принципе я вижу ARP и DNS пакеты, когда планшет или телефон впервые получают IP, иногда что-то еще проскакивает от них, но непосредственно управляющих пакетов, которые могли бы содержать что-то управляющее данные — нет. Я просто не силен на самом деле в организации сетевых взаимодействий, но мне всегда казалось, что даже если данные сильно шифрованные там или используется какой-то свой неведомы протокол, то это все равно выше третьего, но в крайнем случае — второго уровня. Пакеты-ты то я должен видеть! Может не смогу понять что в них, но сами пакеты Или нет? Или есть какие-то взаимодействия хитрые, которые шарк не увидит вообще? Ну, я далек от мысли, что программа на планшете может использовать вай-фай на сигнальном уровне.

Wireshark: краткое руководство Кафедра управления и информатики Wireshark: краткое руководство Назначение, возможности и устройство Wireshark Программа предназначена для захвата, записи и анализа сетевого трафика, то есть является сниффером (sniffer) и анализатором. Wireshark позволяет:. захватывать сетевой трафик на машине и обмениваться захваченными пакетами;. просматривать содержимое пакетов в структурированном виде и «как есть»;. отбирать сетевые пакеты по гибким критериям;. анализировать отдельные пакеты, сеансы и статистику на множестве пакетов;.

восстанавливать потоки данных, содержащиеся в наборах пакетов. Ядром Wireshark служит библиотека libpcap или её версия для ОС Windows — WinPCap. Эти библиотеки, Wireshark и сопутствующие программы разрабатываются в плотном взаимодействии. Все они бесплатны и кроссплатформенны, код открыт.

Wireshark Руководство Пользователя На Русском

Wireshark перехватывает входящие пакеты, которые драйвер передает ОС, и исходящие пакеты, которые ОС передает драйверу. Следовательно, если сетевая карта преобразует или отбрасывает некоторые пакеты, это не отражается в Wireshark. Добыча пакетов Захват трафика (live capture) Перед захватом трафика необходимо выбрать сетевые интерфейсы, пакеты с которых будут захвачены: В дальнейшем можно выбрать другие интерфейсы, нажав кнопку List the available capture interfaces. Захват начинается по нажатию кнопки Start и прекращается нажатием кнопки Stop. При большом количестве и скорости поступления пакетов Wireshark работает медленно.

Нужно либо во время захвата свести к минимуму сетевую активность, кроме интересующей, либо выставить перед захватом фильтр захватываемых пакетов (см. ниже). Поэтому же не рекомендуется продолжать захват после того, как нужные пакеты получены, или просто долгое время. Работа с записями трафика По окончании захвата трафика пакеты можно сохранить в файл. Стандартным форматом является pcap (packet capture); в профессиональном арго такие файлы называются «пикапами».

Новый формат pcapng (next generation) сохраняет время точнее и предназначен для быстрых потоков данных. Сохраненные файлы можно открыть в Wireshark и полноценно анализировать пакеты. На сайте Wireshark доступна коллекция. Захват трафика без Wireshark Не всегда можно запустить Wireshark на машине, где требуется захватить трафик. Программа tcpdump позволяет сделать это из терминала, например, по SSH: tcpdump -i eth0 -w record.pcap Ключ -i позволяет выбрать сетевой интерфейс, ключ -w — файл, в который будет записан трафик для последующего анализа. Если не указывать -w, сведения о перехваченных пакетах будут печататься на экране. Захват трафика доступен только привилегированному пользователю.

Работа со списком пакетов Навигация по списку Перемещаться между пакетами удобнее всего с клавиатуры (см. меню Go). Можно переходить к следующему ( Ctrl+.) или к предыдущему ( Ctrl+,) пакету в сеансе (conversation), что удобно, если перехвачено несколько одновременных сеансов TCP, и анализируется лишь один из них. Управление столбцами и их содержимым По умолчанию Wireshark разрешает числовые адреса в символьные имена. Например, вместо порта 80 отображается HTTP, вместо адресов — имена машин. Зачастую это неудобно и отключается флажками в подменю View Name Resolution. Диалог Column Preferences в контекстном меню заголовка любого столбца позволяет настроить перечень отображаемых столбцов. Быстро скрывать столбцы можно из меню View Displayed Columns.

Упорядочение пакетов Список можно упорядочить по любому столбцу. По умолчанию пакеты располагаются в порядке захвата, то есть по времени (или как были записаны в файле). В некоторых случаях, в частности, при захвате с нескольких интерфейсов сразу или при сообщении программ на одной машине, порядок может быть наружен.

Поэтому рекомендуется после захвата упорядочить пакеты по времени вручную. Выгрузка данных Помимо сохранения пакетов, Wireshark позволяет также экспортировать:. Сводку (содержимое списка) как текст: File Export Specified Packets Можно выгрузить не все пакеты, а только выделенный (selected), отмеченные (marked) или только отфильтрованные ( т. Видимые, displayed). Результаты разбора пакета (область под списком) как текст: File Export Packet Dissections As «Plain Text» file. Данные, передаваемые по некоторым протоколам, например, файлы, загруженные по FTP или HTTP: File Export Objects протокол. Фильтрация пакетов Wireshark позволяет отбирать интересующие пакеты по условиям — фильтрам.

Скачать презентацию на тему оригами. Презентация на тему Оригами к уроку по технологии скачать смотреть бесплатно. Вы можете бесплатно и без регистрации скачать любую из 3206 презентаций на тему оригами.

Фильтры захвата (capture filters) отбирают пакеты, которые будут захвачены, а фильтры отображения (display filters) позволяют скрывать пакеты, не прошедшие фильтр. Здесь и далее обсуждаются фильтры отображения. В строке состояния внизу окна показывается общее и отображаемое число пакетов. Выражение-фильтр вводится на панели фильтрации. Оно похоже на условие в C-подобном языке, например:. ip.addr 192.168.1.101 — пакеты с заданным адресом отправителя или получателя;.

Oct 16, 2013 - Пример одной инструкции Тайному покупателю при наблюдении магазина. ИНСТРУКЦИЯ ТАЙНОМУ ПОКУПАТЕЛЮ (с визитом в магазин). Цели исследования: Определение лояльности дилеров к продукции ЗАКАЗЧИКА. Метод исследования: Таинственный покупатель c аудиозаписью,. Работа Тайным Покупателем требует ответственности, высокого уровня самоорганизации и дисциплины. Важно сделать оценку в строго назначенное время, не раньше и не позже; во время выполнения оценки (визита) необходимо четко придерживаться сценария, выполнять все инструкции. Инструкция для Тайных покупателей. Проект «Ювелирных салонов Злата Мода». Цель исследования: Оценить качество обслуживания в сети ювелирных салонов « Злата Мода». Метод исследования: Тайный покупатель c аудиозаписью, без реального приобретения товара и раскрытия. Нечеткие фото или фото с низким разрешением могут привести к тому, что отчет не будет принят - мы не сможем определить качество по таким фото;; подписывай фотографии в комментариях, а не на самих снимках;; уведоми Тайного покупателя Додо, если сам начал работать в «Додо Пицце»;. Выполнение любого визита, проверки, выполняется сторого по инструкции для Тайного покупателя. В ней отражаются все моменты связанные с выполнением работы: сценарий, особенности визита, важные моменты, формы и требования к (выполнению и заполнению) отчетности. Должностная инструкция тайного покупателя.

eth.dst ff:ff:ff:ff:ff:ff — широковещательные кадры;. tcp.dstport 80 — сегменты TCP на порт 80. Условия могут группироваться скобками и объединяться логически:. (ip.srcaddr 10.0.0.1) && (udp.srcport 1234) — дейтаграммы UDP от 10.0.0.1, порт отправителя — 1234;.!(ip.addr 192.168.1.1) — пакеты от любого узла, кроме заданного.

Во время ввода работает автодополнение: если ввести ip., в выпадающем списке появится перечень свойств протокола IP, по которым можно отобрать пакеты. По нажатию на кнопку Expressions открывается диалог, где компоненты фильтра можно выбрать из перечня с пояснениями. Если выражение корректно, оно подсвечивается зеленым, если некорректно — красным. Фильтр применяется по нажатию Enter или кнопки Apply. Есть ряд неочевидных особенностей фильтрации. Выражение tcp.port 80 означает «протокол TCP и порт отправителя или получателя равен 80», то есть эквивалентно (tcp.dstport 80) (tcp.srcport 80). Выражение tcp.port!= 80 не означает «сегменты TCP через любые порты, кроме 80», а эквивалентен (tcp.dstport!= 80) (tcp.srcport!= 80), то есть отбирает пакеты, у которых хотя бы один порт не 80.

Правильным отрицанием исходного фильтра является!(tcp.port 80). Полное и подробное с примерам и объяснениями доступно на сайте Wireshark. Анализ пакетов Результаты разбора (dissection) выбранного пакета отображаются под их списком и сгруппированы по протоколам разных уровней. На каждом уровне отображаются поля заголовков PDU, а также дополнительная полезная информация. Например, для TCP отображается номер последовательности (поле sequence number) и длина данных в сегменте, которая не записана в заголовке, а вычисляется. Можно значительно ускорить работу Wireshark, отключив разбор и анализ протоколов, которые заведомо не интересуют, в диалоге Analyze Enabled Protocols Ниже результатов разбора отображаются байты пакета в шестнадцатеричном и текстовом виде. При выборе поля пакета в результатах разбора соответствующие байты подсвечиваются, и наоборот, при выборе байта происходит переход к полю, которое он (частично) представляет.

Через контекстное меню выбранного поля или целого PDU (уровня) можно копировать соответствующую часть PDU как шестнадцатеричное представление байт ( 14ef88, Copy Bytes Hex Stream) или печатный текст, содержащийся в ней ( Copy Bytes Printable Text Only). Анализ сеансов и TCP В контекстном меню пакета в их списке пункт Colorize Conversation позволяет подсветить сеанс, к которому относится пакет. Это работает не только для TCP, но и для IP и других протоколов, где сеанс можно выделить условно. Пункт Conversation Filter позволяет отфильтровать только пакеты данного сеанса. Пункт Follow TCP Stream восстанавливает потоки, «диалог» участников сеанса TCP в виде текста. Через диалог Statistics Conversations можно быстро просмотреть список сеансов и перейти к любому из них. При анализе TCP важны номера последовательности и подтверждения (sequence number и acknowledgement number), а также флаги (flags) сегмента.

Поскольку разности между номерами важнее их абсолютных значений, Wireshark отображает относительные номера, то есть за вычетом начальных значений. В результате видно, как будто в каждом сеансе номера начинают расти с нуля, а не с произвольного значения. Можно отключить этот режим, сняв флажок Protocols TCP Relative sequence numbers в диалоге Edit Preferences. Дополнительно Библиотека libpcap и WinPCap Библиотеку libpcap (в ОС семейства.nix) или WinPCap (в ОС Windows) можно использовать в своих программах, чтобы перехватывать пакеты без Wireshark или tcpdump. При этом доступна фильтрация захватываемых пакетов, запись и считывание файлов.pcap., но недоступен продвинутый анализ протоколов. Инструменты на основе libpcap и их альтернативы. Упомянутая tcpdump доступна в большинстве ОС семейства.nix.

Возможности по обработке трафика в ней ограничены, её задача — захват пакетов. Программа tshark является текстовой версий Wireshark. Её использование подобно tcpdump, но пакеты анализируются с использованием всех интеллектуальных алгоритмов, заложенных в Wireshark. Утилита tcpreplay позволяет проигрывать файлы.pcap, то есть посылать в сеть содержащиеся в них пакеты. Инструмент является аналогом Wireshark для ОС Windows, созданным относительно недавно. Его возможности по захвату и анализу сетевого трафика ограничены по сравнению с WinPCap, однако есть возможность захватывать и анализировать сообщения, передаваемые по служебным каналам Windows.

Большой имеется на сайте Wireshark. Расширенные возможности Wireshark За рамки дисциплины выходит ряд мощных возможностей Wireshark:.

Создание модулей разбора (dissectors) для libpcap, которые могут обрабатывать PDU протоколов, не встроенных в библиотеку. Написание сценариев обработки пакетов для Wireshark на языке Lua. Восстановление и анализ при помощи Wireshark защищенных соединений SSL (преимущественно HTTPS) и аудиопотоков (преимущественно VoIP).

Wireshark Руководство Пользователя

Подсчет Wireshark разнообразной статистики по захваченным пакетам. Захват кадров IEEE 802.11 ( Wi-Fi), которые не должны обрабатываться данной машиной (monitor mode). Захват пакетов в Windows Ядро Wireshark, библиотека libpcap, в ОС Windows не способна перехватывать пакеты, передаваемые между интерфейсами одной машины.

Простейшее решение — вынудить ОС прокладывать маршрут для таких пакетов через другую машину; подходит шлюз по умолчанию. В ОС семейства.nix проблема отсутствует. Внешний адрес машины ( свой-IP) и адрес шлюза можно узнать командой ipconfig или в диалоге свойств сетевого подключения. Проложить маршрут, действующий до перезагрузки, можно следующей командой: route add свой-IP mask 255.255.255.255 IP-шлюза metric 1 Например, если локальный адрес 192.168.1.2, и шлюз — 192.168.1.1: route add 192.168.1.1 mask 255.255.255.255 192.168.1.1 metric 1 Изменение таблицы маршрутизации разрешено только администратору. В Windows 7 и более поздних версиях запуск командной строки администратора доступен из GUI. По окончании экспериментов следует удалить этот неоптимальный, вредный маршрут: route delete свой-IP IP-шлюза Полезные ссылки. (англ.), похожее на этот документ.

Статья «» проекта LinkMeUp. Для кафедры Управления и информатики НИУ «МЭИ», 2016 г.